2025年3月27日に、「2025年のサイバー攻撃に備える!インフラ視点から考える最適なセキュリティバランス」セミナーを開催しました!

攻撃者にとってはインフラを経由して侵入し、システム全体を乗っ取ることが最も効率的な攻撃手法となるためインフラは標的にされやすい傾向があります。

そのため、インフラの視点からセキュリティを考えることが非常に重要です。

今回のセミナーでは、2025年のサイバー攻撃の動向を踏まえインフラ視点から見た最適なセキュリティ対策について解説しました。

セキュリティ対策の導入や見直しにぜひお役立てください。

最新のサイバー攻撃の傾向

情報セキュリティ10大脅威 2025

IPAから2025年の情報セキュリティ10大脅威の予測が発表されました。

相変わらず、ランサムウェアや脆弱性を突く攻撃は増加していくであろうと予想されており、これらの対策は必須となるでしょう。

セミナーでは、1位〜10位にランクインした攻撃への対策をご説明しました。

詳しく知りたい方は資料のダウンロード、セミナー動画をご視聴ください!

【※準備中】▶資料&動画視聴はこちらから

導入におけるリスクと課題

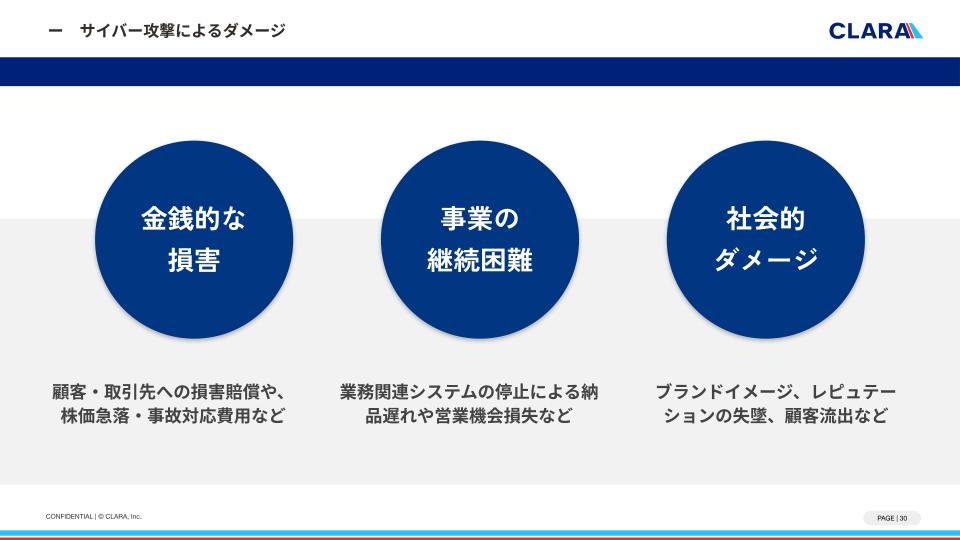

サイバー攻撃の影響でサービスが停止したり、顧客情報が漏洩して取引先への賠償問題に発展するケースも発生しており、脆弱性を放置することのリスクは計り知れません。

しかし、実際にセキュリティ製品を導入しようとすると、以下のような悩みを抱える方も多いのではないでしょうか?

- 数多くのセキュリティ製品がある中で、どれを選定すべきか判断が難しい

- 限られた予算の中で、どこまでのセキュリティレベルが必要なのかわからない

- 既存システムとの整合性や運用負荷が増加する懸念がある

では、適切なセキュリティ対策を講じるにはどのような対応が必要なのでしょうか?

それは・・・全体的な視点でセキュリティを考えることが重要です!

システムの根幹であるインフラからセキュリティを見直すことで、より包括的な対策を講じることができ、結果としてセキュリティの強化につながります。

インフラ視点からみるセキュリティ&導入ポイント

セキュリティ対策と言っても方法は多種多様で、目的に合ったものを選択していく必要があります。

例えば、ランサムウェア攻撃やDDoS攻撃への防御はアプリケーション単位の対策のみでは不十分であり、インフラ層からの対策が求められます。

また、使用しているサーバがオンプレなのかクラウドなのかでも最適解が異なります。

システムの根幹であるインフラ層の視点からセキュリティを考えたり、見直すことで全体的にバランスを考慮した堅牢なセキュリティを築いていくことができます。

セミナーでは6つのポイントに分けて解説しました。

📌インフラセキュリティ

- インフラはシステムの根幹、大きなインシデントに繋がる

- 「侵入されない」「侵入されても被害を最小限に抑える」仕組みを!

📌脆弱性対策

- 脆弱性は完全にゼロにはできない

- 脆弱性の対応ができない場合は、カバーできる商材を

📌Webアプリケーション層の防御

- 攻撃者にとってアクセスしやすく、狙いやすい

- 顧客情報の保有や継続稼働しなくてはならないサイトは要注意

📌各種ログ、異常APIの計測、監視

- どんなログを記録し、どう活用するのかを考慮

- 運用負担を軽減、かつ重要なアラートは確実にキャッチ

📌ゼロトラスト前提の考え方

- ゼロトラスト思想を取り入れる

- 運用負荷・コストを考慮し、段階的に導入する

📌インシデントの対応とリカバリー

- バックアップの「取得」だけでなく、「復元」までを考える

- 感染したものをネットワークから切り離すシステムも有効

インフラの制御権を奪われるとネットワーク全体の乗っ取りに繋がるので、インフラを重点的に守ることは重要です。

また、近年はAIの発達によりサイバー攻撃の精度も上がってきています。

そのため、「侵入されない」に加えて「侵入されても被害を最小限に抑える」防御策を構築していきましょう。

インシデント事例から学ぶセキュリティ対策

セミナーで紹介したインシデント事例を抜粋してご紹介します。

Case1

「深刻度の高いゼロデイ脆弱性」の情報を見逃し、自社で利用しているソフトウェアが対象であることに気付かなかった。脆弱性を突き、社内ネットワークへ侵入。権限昇格を行った後、社内のデータベースへ不正アクセスし、顧客情報や機密情報が流出する事態に発展した。

✅課題

- 対応を複数人で行っており、進捗状況を一括で管理できていない

- 膨大な脆弱性の最新情報の収集が追いつかない

- 自社はどの対応が必要なのかわからない

⇒脆弱性管理サービスがおすすめ!

リアルタイムで脆弱性の対応状況を管理できる脆弱性管理サービスがおすすめです。

複数の担当者がいる場合でもダッシュボード上で対応状況をリアルタイムで把握でき、タスク管理にも役立ちます。

さらに、パッチ情報を分析し、自社システムに影響する脆弱性を特定・解説してくれるので、膨大な情報に埋もれることなく、必要な対策がどの項目で求められるのかも分かりやすく提示してくれます。

◆対象サービス:脆弱性管理サービス powered by SIDfm ▶詳しくはこちら

Case2

自社でログ監視を行っており、日々多くのアラートが発生している。ある日、重大度の低いインフォメーショナルな情報に埋もれ、重要なアラートに気づけず、不正ログインの試行回数増加を見逃した。不正アクセスを受け、顧客データの流出やサービス停止といった重大な被害が発生した。

✅課題

- 過剰にアラートが鳴るため、重大アラートにスピード感を持って対応出来ない

- 各インスタンスの設定を考えたり、入れ込む人的リソースがない

- 最低限対応すべきのベストプラクティスがわからない

⇒ クラウドのセキュリティ管理ツールがおすすめ!

重大なセキュリティアラートを確実に検知できるよう、適切なセキュリティ設定の構築・導入を支援するサービスがおすすめです。

このようなサービスを活用することで視認性を高めたダッシュボードを構築できるので、自社が対応すべきアラートを明確に可視化することができます。

◆対象サービス:AWS Secure ▶詳しくはこちら

Case3

基幹システムはレガシーなオンプレ環境で運用されており、業務影響を考慮して頻繁にアップデートができない。サポートが終了したOSの使用が原因で、ランサムウェアに感染し、基幹システムのデータを暗号化。業務が完全に停止し、復旧まで数日かかる深刻な影響が発生した。

✅課題

- 自社でセキュリティ専門チームがいない

- パッチ適用が遅れがち(業務システムの関係で最新のパッチをすぐに適用できないなど)

- 運用が高負荷になるものは避けたい

⇒ WAF(運用支援付き) + 脆弱性管理サービスがおすすめ!

最新のOSへ移行するのが理想的ですが、どうしても対応が難しい場合の補完策として最適です。

特に、サポートが終了したOSを使い続けるリスクを抱える企業にとって、WAFの仮想パッチ機能が有効な防御手段となります。

仮想パッチで未適用の脆弱性を防御しつつ、脆弱性管理サービスで脅威の高いものから順に対応していくことでより安全な環境を構築できます。

◆対象サービス:WAF

Cloudflare ▶詳しくはこちら

攻撃遮断くん ▶詳しくはこちら

AEGIS ▶詳しくはこちら

◆対象サービス:SIDfm ▶詳しくはこちら

まとめ

今回はインフラを中心にセキュリティを構築していく方法について解説していきました。

サイバー攻撃が多種多様となっている昨今、セキュリティ対策は必須です。

しかし、数多くの商材から自社に最適なものを選ぶのは難しく、最新情報も頻繁にアップデートされるので、知見のある企業に相談することも検討してみてください。

お困りごとがございましたら、ぜひ一度ご相談ください!